Sto útoků za den. Jak vypadá velín CSOC, odkud se řídí kyberochrana pražského letiště

Den začíná ranním statusem, kdy se probírají všechny incidenty, aby nic neuniklo. Hledají se náznaky jakékoliv hrozby.

Dohledové centrum kybernetické bezpečnosti (Cyber Security Operations Centre – CSOC) se v budově Letiště Praha budovalo dva roky. Tvoří ho několik místností, operační velín a tým špičkových expertů, kteří v reálném čase odrážejí kybernetické hrozby a útoky.

Práce mají dost. Útočníci se na českou dopravní infrastrukturu v posledních měsících zaměřují. Masivní DDoS útok ruských hackerů zažilo centrum v říjnu, jiné české státní organizace jim čelí i v tomto týdnu.

Kybernetický bezpečnostní tým pražského letiště vznikl v roce 2016, kdy už bylo jasné, že se klíčová dopravní centra a organizace musí chránit proti útočníkům, kteří by je mohli paralyzovat a ovlivnit tak v jeden moment statisíce lidí. Začal se též rodit zákon o kybernetické bezpečnosti, který určuje pravidla a snaží se přístup státních institucí a firem sjednotit.

V roce 2020 začalo centrum fungovat, tvoří dvě desítky lidí rozdělených na dva týmy. Jedním je přímo CSOC, druhý se věnuje metodické podpoře řízení informační bezpečnosti.

Náznaky hrozby

Samotný velín je rozdělený do třech úrovní. Přímo před stěnou s obrazovkami sedí analytici L1. Ti v rámci nonstop služeb provádějí vyšetřování kybernetických

událostí a incidentů.

V řadě za nimi je doplňují zkušenější L2 experti, kteří se věnují řešení nestandardních případů. Za skleněnou stěnou pak sedí lidé z úrovně L3, kteří řeší pokročilou investigaci, návrhy nových pravidel a věnují se bezpečnostním testům.

V samostatné strohé místnosti mají analytici k dispozici i izolované testovací prostředí, kde mohou zkoumat a testovat hrozby zcela mimo veškeré systémy, aby nedošlo ke „kontaminaci“.

„Den začíná ranním statusem, kdy se probírají všechny proběhlé incidenty, aby nám něco neuniklo. Hledáme náznaky jakékoliv hrozby,“ vysvětluje manažer centra Stanislav Petrák.

V průměru pracoviště řeší 100 událostí za 24 hodin. „Při jejich zpracování měříme KPI, abychom byli příště efektivnější,“ uvádí Petrák.

Mezi nejčastějšími vektory útoku jsou klasické spamy, respektive veškeré hrozby vedené přes e-maily. Největším ohrožením systému je totiž samotný uživatel, takže kdokoliv z personálu letiště. Centrum zaznamenalo kromě častých phishing útoků i vishing, kdy se hacker snažil o podvod prostřednictvím telefonního hovoru.

Největší procento však představují všeobecné automatické útoky. „Hodně jsme kvůli nim loni posílili automatizaci,“ popisuje Petrák.

Pozdravy z Ruska

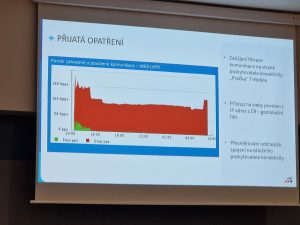

Cílený útok ruské provládní hackerské skupiny zažilo letiště loni. Centrum však bylo připraveno, jednak díky tomu, že stejná skupina už předtím útočila na další české organizace, konkrétní varování pak přišlo z evropského řízení leteckého provozu Eurocontrol.

S tím ostatně pražský letištní CSOC široce spolupracuje, belgická centrála má přístup k nejpokročilejším systémům a licencím a soustřeďují se tam všechny informace o útocích. Z Prahy dostává hlášení o incidentech. Centrum je poskytuje také českému kybernetickému úřadu NÚKIB. Nově se hrozby pro českou dopravní infrastrukturu shromažďují také na ministerstvu dopravy, aby se mohli správci infrastruktury a dopravci varovat.

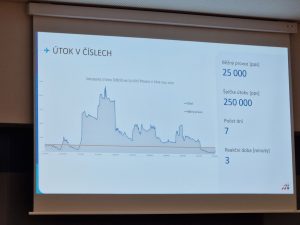

Masivní útoky se na českou dopravu zaměřily loni v říjnu a v listopadu. Jen samotný útok na letiště trval sedm dní a krátce poté následoval další. Stála za ním skupina NoName057, měla to být odplata za summit Krymské skupiny a také ruský „dárek“ k výročí republiky 28. října.

„Standardní provoz je 25 000 paketů za sekundu. Ve špičce útoku to bylo o řád výše,“ popisuje Roman Palkovič, ředitel informační bezpečnosti Letiště Praha. Díky výše zmíněnému varování byla reakční doba jen tři minuty.

Petrák dodává, že spouštění obranných opatření na zmírňování útoku má tým plně v kompetenci a nemusí ho dál konzultovat, díky tomu se reakce sníží z půl hodiny na jednotky minut.

Útok tak zaměstnanci letiště ani cestující vlastně vůbec nezaznamenali.

Sdílení zvyšuje odolnost

Letištní kybernetické centrum zajišťuje služby i pro Řízení letového provozu (ŘLP). Jelikož je mezi letištěm a ŘLP vazba velmi úzká, podle představitelů obou státních firem by nedávalo smysl, aby svou ochranu budovaly odděleně.

„Nejslabší stránka byla v bezpečnostním monitoringu, stavět si vlastní CSOC by bylo náročné, letiště ho už nově mělo. Proto ho sdílíme včetně know-how,“ uvedl na konferenci Aviation CyberTrust Tomáš Pšenička z ŘLP.

Kybernetický útok na ŘSD způsobil škody přes 30 milionů korun, silničáře čekají personální změny

Podle ministra dopravy Martina Kupky už v oblasti dopravy existuje několik dalších CSOC center a resort se je snaží uplatnit i pro jiné organizace. „Vyhodnocují, odkud může přijít útok a připravují obranu. Bez nich budeme těžko vzdorovat,“ popsal Kupka.

Na ministerstvu ještě i v současnosti rezonuje rozsáhlý ransomware útok z roku 2022, který na ŘSD způsobil škodu za 30 milionů korun. „Útok se nám nepodařilo odrazit, ale následovaly semináře všech organizací, abychom se naučili postupy. Sdílení postupů, sil a prostředků nás dělá výrazně odolnějšími,“ uzavřel na konferenci Kupka.